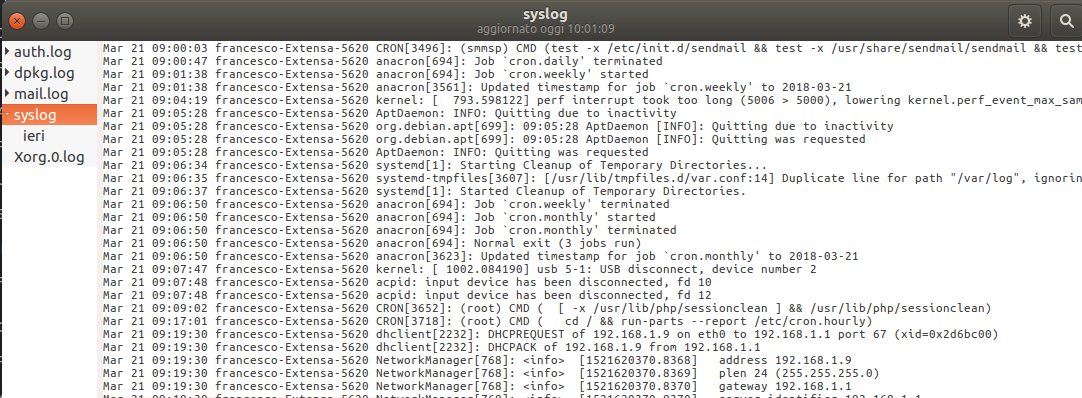

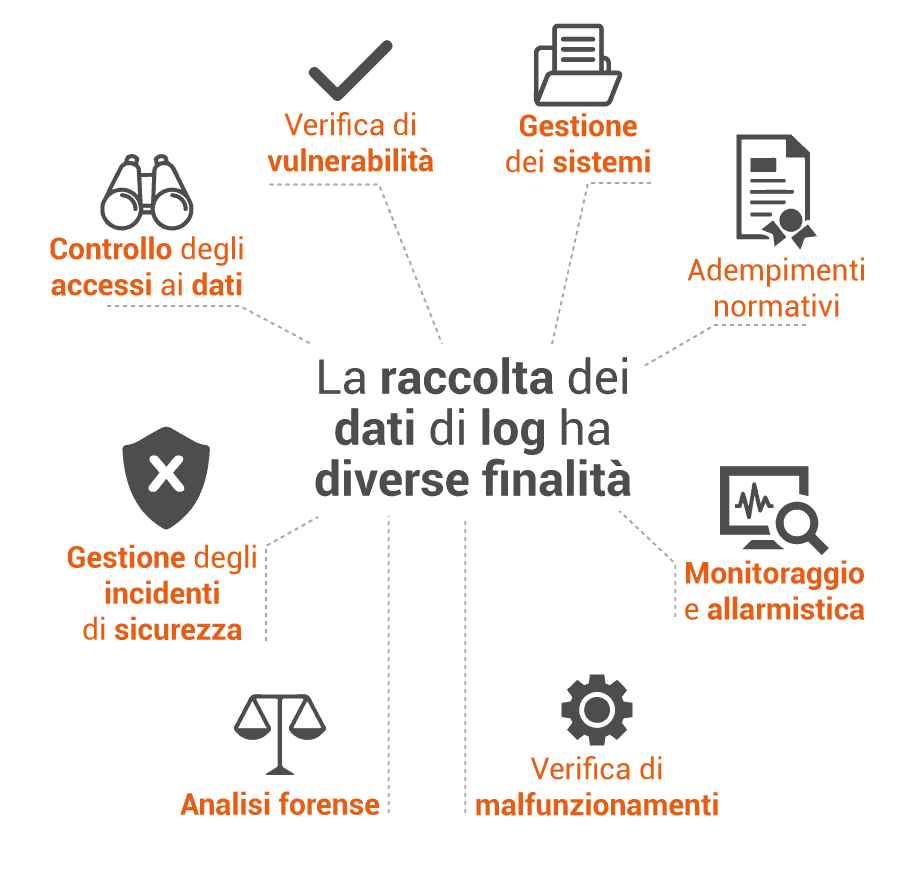

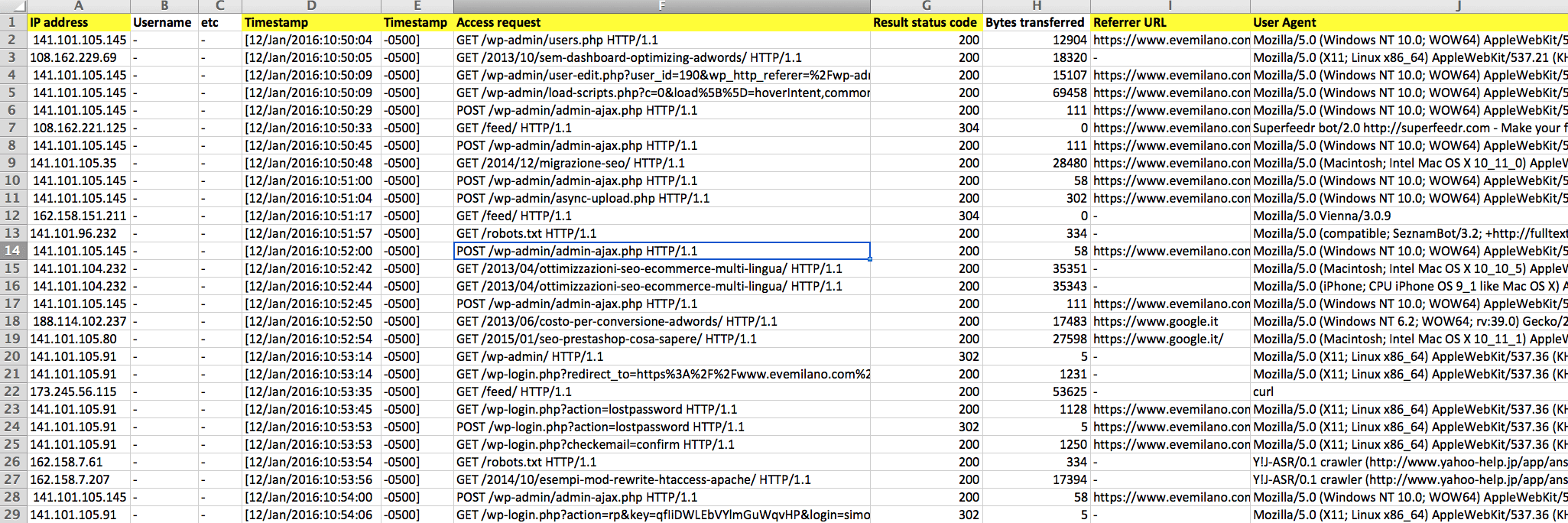

Che cos'è, come funziona e a che cosa serve la gestione e l'analisi dei log | Informatica e Ingegneria Online

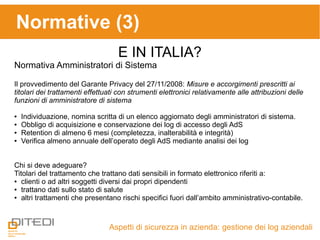

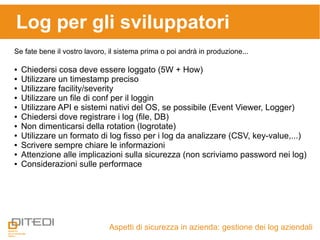

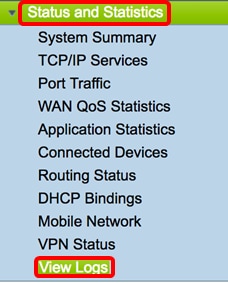

Log management, gestire i file di log per la sicurezza aziendale: best practice - Cyber Security 360

Security log: ecco come analizzare gli eventi di sistema di Windows legati alla sicurezza - Cyber Security 360